Artículo escrito originalmente para la revista mexicana de computación "Karma", en 1995.

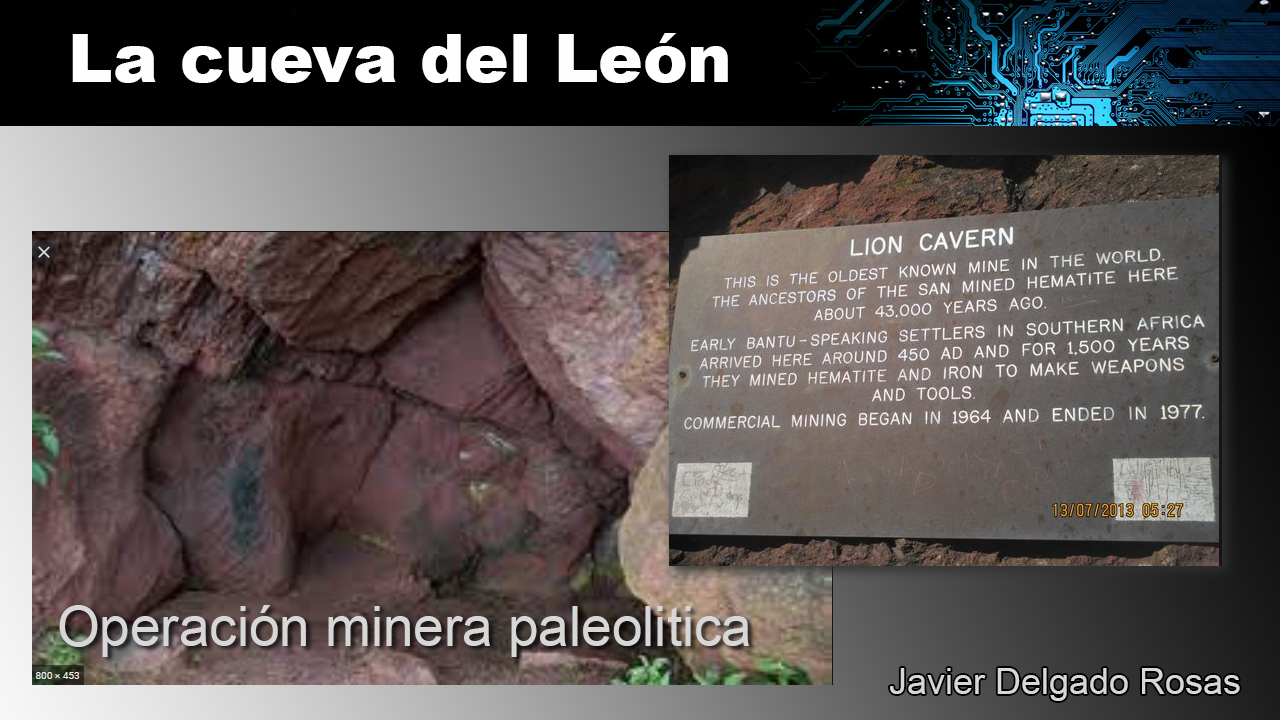

Prehistoria...

Desde el inicio del mundo de las computadoras existen varias subculturas alrededor de ellas. Dicen las viejas crónicas que en los años 60, en los pasillos de las universidades, uno se encontraba con dos grupos de jóvenes de cabello largo y jeans que querían cambiar al mundo: los hippies y los geeks. Los hippies nos dejaron algunas canciones, mientras que los geeks crearon las hojas de cálculo, los procesadores de palabras y el correo electrónico... y cambiaron al mundo. El geek es una subespecie del nerd; si quieres saber si eres nerd, puedes hacer alguna de las clásicas pruebas de “nerditud”. El mío es 72.

Simultáneamente a los geeks, había otro grupo de entusiastas que, en lugar de enfrentarse a las máquinas con códigos y matemáticas, usaban desarmadores y pinzas: esos eran los hackers. Aunque ambos términos suelen confundirse, es importante entender que no es necesario ser geek —o nerd— para ser hacker.

Pero también los hippies influenciaron a hackers y geeks. Entre canciones, lemas de paz y amor e ideas de propiedad comunal, la seguridad de los sistemas no parecía muy importante, además de que la base misma de la investigación es el libre flujo de información. Usualmente se trabajaba con las redes de las universidades, donde la única información sensible eran las calificaciones y los reportes de los maestros. De ahí nació una cultura de libre intercambio de ideas que resiente todo esfuerzo por ocultar información, y que más tarde se expresaría en movimientos como el del software libre.

Edad Media

Gates, después de un problemita de tráfico

Llegaron los años 70, las computadoras se volvieron importantes y los geeks y hackers también. Sin embargo, debido a que la palabra “geek” tenía un sentido peyorativo, gradualmente se quedó la palabra “hacker” —con un sonido más agresivo, lo que ahora llamaríamos tecnomachismo— para designar a los expertos en computación, y ahí empezó la confusión con el término. Aun así, con el tiempo volvió a usarse “geek” para el fanático de las computadoras, mientras que “hacker” quedó, al menos dentro del medio, para el experto.

En esa época, ser hacker prometía puestos y sueldos importantes, aunque al verdadero hacker —o geek— esto le importaba poco, pues siendo fanáticos del trabajo como pocos, dejaban ganancias enormes pidiendo muy poco a cambio. Los creadores del procesador de palabras, el correo electrónico y la hoja de cálculo nunca ganaron ni un centavo por esas ideas. La excepción más famosa fue cierto geek llamado Bill Gates...

Justamente por esta época nació la ética hacker y su búsqueda eterna del hack. El hack es un término algo difícil de explicar: se refiere a modificar un sistema o programa para que haga algo para lo que no fue diseñado, desde acelerar una computadora alterando la velocidad de su reloj interno, hasta obligar a un sistema de seguridad a entregar sus contraseñas.

El primer hack clásico no tiene que ver nada con las computadoras, sino con los sistemas telefónicos. En los años 70, un joven notó que un silbatito que venía en las cajas de cereal del Cap'n Crunch daba el tono de 2600 Hz, que resultó ser exactamente el tono de control de los sistemas de telefonía de larga distancia. Practicando con el silbato logró reproducir secuencias de control y conseguir llamadas de larga distancia gratis. Pronto descubrió incluso cómo hablar consigo mismo: una llamada que daba la vuelta al mundo podía tener un retraso de unos 20 segundos.

El hack, sin embargo, no consistía tanto en hacer llamadas gratuitas, sino en poder usar un simple silbato para tener acceso a todo el sistema telefónico. Actualmente se conoce como phreaker al experto en entrar a los sistemas telefónicos y de comunicación. En su honor se fundó la revista 2600, de la comunidad hacker.

De ahí nació la idea de explorar los sistemas y descubrir efectos y propiedades que los diseñadores nunca imaginaron. Uno de los seguidores de este hacker pionero —a quien todo el mundo conoce ahora como Capitán Crunch— fue Steve Wozniak, quien alcanzaría después la fama como fundador de Apple.

Capitán Crunch, pionero en hackear las líneas telefónicas.

Veamos otro ejemplo tomado de un caso real —no revelaré nombres—. Una compañía contrató a un programador para crear un sistema de contabilidad, pero el programador original dejó la empresa en no muy buenos términos y, como despedida, cambió las contraseñas, así que ya no se pudo acceder a los datos del programa. Se contrató a un hacker y este, después de desensamblar el programa, en lugar de romper el código de seguridad, modificó una sola instrucción, cambiando un “sí” por un “no”. Así logró que el programa permitiera el acceso cuando se daba una contraseña equivocada, que era exactamente lo contrario de lo que hacía originalmente. Esto le permitió a la compañía introducir nuevas contraseñas y luego restaurar el programa.

Y en un ejemplo más, recientemente varias compañías han ofrecido a la venta sistemas de cómputo muy baratos para ofrecer acceso económico a Internet. Este equipo está diseñado para conectarse únicamente a un proveedor de Internet. Varios hackers han logrado modificarlo para convertirlo en un equipo completo de computación y poder conectarse con cualquier proveedor.

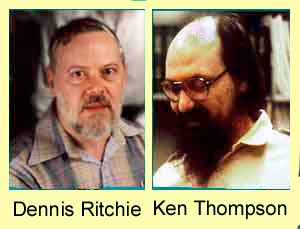

Entre los expertos se considera que el mejor hack de todos los tiempos se llama UNIX, creado por Ritchie y Thompson, y que es el sistema operativo que soporta buena parte de Internet.

Sin embargo, los hackers son más conocidos por actividades muy distintas a las anteriores, pues muchos, con el espíritu sesentero del libre intercambio de información, se divertían entrando a sistemas de cómputo, cuidando bien de no dejar huellas, solo buscando obtener algún archivo clave con el que demostrar su hazaña. Lo que, naturalmente, no hacía muy felices a los dueños de los sistemas.

Dennis Ritchie y Ken Thompson

Renacimiento

Pero llegaron los años 80 y algo cambió. Las redes se hicieron comerciales, la información empezó a restringirse y se crearon esquemas para proteger los programas contra copiado. Para los hackers nacidos con el espíritu de los 60, esto resultaba intolerable, pues parte de su ética era precisamente la libertad de información. Algunos utilizaron su conocimiento para dedicarse a romper esquemas de protección, muchas veces como pasatiempo, sin importar si necesitaban o no usar el programa.

Pero además aparecieron los primeros virus. Todo comenzó con un juego: Core War, que ha sido llamado el más inhumano de los juegos, pues en él no intervienen humanos, sino dos programas que tratan de destruirse mutuamente mientras sus creadores solo se sientan a observar. De ahí nació la idea de virus y gusanos, que al principio se discutían como conceptos teóricos entre las impecables páginas de las revistas técnicas. Y así hubiera seguido si Bulgaria no se hubiera convertido en la primera gran fábrica de virus.

En los años 80, el gobierno búlgaro decidió entrar de lleno a la era de la computación. Para ello se entrenó a cientos de programadores y se impulsó la creación de software nuevo. Pronto se descubrió que no tenía caso reinventar lo que ya estaba hecho, y los programadores se dedicaron a crackear programas comerciales de Occidente y aplicar lo que se conoce como ingeniería inversa para comprender los equipos de cómputo a fondo. Pronto hubo muchos programadores que conocían los equipos y programas mejor que sus diseñadores.

Pero había un pequeño problema: Bulgaria no tenía infraestructura suficiente para aplicar ese conocimiento. Solo los altos burócratas tenían computadoras, y muchas veces más como símbolos de estatus que como herramientas de trabajo. El acceso a sistemas de cómputo era limitado e incluso los programadores más expertos solo podían usar máquinas viejas.

Esto generó una gran frustración —y bastante aburrimiento— entre los programadores, que no podían usar su conocimiento en algo útil. Empezaron a escribir virus como ejercicio intelectual, suponiendo que si sacaban de combate las computadoras de sus jefes, no se perdería nada importante. Sin embargo, sus virus empezaron a salir de Bulgaria y a causar verdaderas epidemias. Los autores recibieron mucha publicidad y aprendieron a disfrutarla. Como anécdota, una periodista que logró entrevistar a un autor de virus conocido como Dark Avenger se encontró, al regresar a su país, “recompensada” con un virus que llevaba su nombre. Ahí se estableció un precedente peligroso: escribir virus podía dar fama.

La película Juegos de guerra.

Un factor inesperado que llevó la cultura hacker al dominio popular fue la película Juegos de guerra (WarGames), en la que un joven hacker logra entrar a la computadora del Departamento de Defensa. Por primera vez no se trataba de la caricatura del geek, sino de una especie de héroe romántico que incluso al final se queda con la muchacha. Para ser una película de Hollywood, era bastante exacta en varios aspectos técnicos.

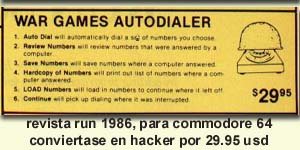

Así, como en una especie de profecía autocumplida, muchos jóvenes se dedicaron a tratar de entrar a sitios gubernamentales para sentirse hackers, y en muchas revistas de computación se anunciaba la venta de equipo “igual que el de la película”. Pero tener el equipo y saberlo usar son cosas muy distintas, así que muchos jóvenes causaron bastante daño en las redes, lo cual no benefició mucho la imagen del hacker.

Conviértase en hacker por 30 USD

Con esto, el gobierno de Estados Unidos comenzó a desarrollar una paranoia contra todo lo que sonara a hacker. En un caso escandaloso, un autor de juegos tipo Dungeons and Dragons fue encarcelado y todo su equipo confiscado por el Servicio Secreto, por la simple razón de que había comenzado a reunir material sobre ciberpunks. Al parecer, pensaban que los relatos que reunió en su BBS eran reales. Posteriormente fue liberado y demandó al Servicio Secreto; hasta donde sé, fue el único en ganar una demanda contra esa organización.

Decadencia

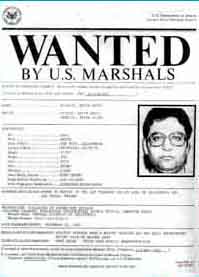

Se busca, Kevin Mitnick, por hacker...

Llegaron los años 90 y algunos anillos —grupos de programadores que intercambian código— se volvieron maliciosos, por lo que los hackers acuñaron la palabra “cracker” para referirse a ellos y distanciarse, aunque con poco éxito. También aparecieron los grupos de escritores de virus. Simultáneamente, los primitivos BBS comenzaron a ser reemplazados por Internet, con lo que las comunidades se volvieron mucho más amplias.

Poco después, un tal Kevin Mitnick penetró varios sistemas de cómputo, convirtiéndose en el primer hacker —o cracker— que tuvo el honor de contar con su cartel del FBI con el famoso letrerito de “se busca”. Eventualmente fue arrestado y sentenciado. Se le acusó de daños multimillonarios que no siempre pudieron documentarse con claridad, y se le impusieron varios años de prisión.

La reacción alrededor de su caso fue enorme. Muchos hackers, incluso los que no estaban de acuerdo con sus acciones, consideraron exagerado el castigo y empezaron a protestar. Nació entonces la costumbre de hackear —o, en el argot del medio, “defacear”— páginas de Internet de compañías para burlarse de su seguridad y colocarles un letrero de “Liberen a Kevin”. Costumbre que siguió durante mucho tiempo, al grado de que algunos aprendices de hacker aún no sabían que Kevin ya estaba libre.

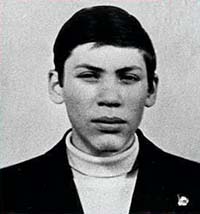

El hacker ruso

El colmo ocurrió en 1994, cuando un grupo comandado por el llamado “Hacker Ruso” penetró en las computadoras de Citibank y robó 10 millones de dólares. Ser hacker ya no era algo respetado.

Pero lo peor aún faltaba, pues los script kiddies —chamacos del script— entraron en escena. Dado que la libertad de información forma parte de la ética hacker, la información sobre virus, fallas de seguridad y scripts para facilitar estas investigaciones se encuentra disponible en la red. Muchos jóvenes aprendieron a usar estas herramientas sin entenderlas del todo. Son los nuevos aprendices de brujo, capaces de desencadenar efectos que no prevén.

Así, un joven jugando puede activar un script de ataque DoS y tumbar un servidor comercial como Yahoo o eBay durante varias horas, con pérdidas multimillonarias. Para colmo, muchos de estos jóvenes se sienten hackers —y a veces atacan a quien lo dude—, y para su deleite reciben una atención enorme de la prensa.

Por todo esto, muchos hackers decidieron dejar de ostentar su gremio.

¿Y quién hace los virus?

Regresando al cuestionario, la respuesta correcta es... todos los anteriores. Existen algunos estudios sobre los autores de virus y es relativamente fácil encontrar comentarios suyos rondando por USENET —que para los veteranos era el verdadero Internet—, de modo que incluso se puede conversar con ellos con cierta facilidad. Aparte de que casi todos son hombres, lo que seguramente cambiará con el tiempo, no existe un perfil único. En promedio son jóvenes, pero hay autores de más de 40 años. Algunos están amargados, otros consideran que es un ejercicio intelectual y otros simplemente están aburridos. Además, las pruebas psicológicas suelen mostrar un nivel de desarrollo ético aparentemente normal: es decir, están convencidos de que no hacen ningún daño.

A pesar de todo, trataré de hacer una clasificación de los principales autores de virus, recordando siempre que la vida real es mucho más compleja.

El autor hacker

Contra lo que cree la mayor parte de la gente, los hackers no se dedican normalmente a escribir virus, aunque sí tienen los conocimientos para hacerlo y ocasionalmente lo hacen. Su trabajo real consiste en mantener equipos y redes funcionando, y entre la comunidad hacker dedicarse a escribir virus suele considerarse un síntoma de inmadurez.

Sin embargo, es común que muchos hackers tengan alguna vez el gusanillo de escribir al menos un pequeño virus, aunque sus razones no suelen ser las que la gente imagina. Lo que les resulta divertido es programar, no necesariamente hacer daño.

Pero también existe otra motivación: cierto desdén hacia el usuario, es decir, hacia la persona que solo “usa” la computadora sin saber cómo funciona. Para algunos, el usuario que se infecta con un virus casi se lo merece. Un ejemplo es Valiant, el programador australiano que creó el código original en el que se basó el autor del infame I Love You. Él se dedica a crear sitios web, pero cuando se aburre escribe virus para mostrarle a la gente lo débiles que son sus sistemas de seguridad. En sus propias palabras: “nunca he escrito un virus malicioso, pero sí me gusta asustar a los tontos que mantienen sus configuraciones por default”.

El aprendiz de brujo

En contraste, hay jóvenes que toman el código de los virus y lo modifican, a veces sin comprender del todo su alcance, por lo que los llamo aprendices de brujo. Un ejemplo es Onel de Guzman, un estudiante filipino de programación que resintió mucho que su tesis —que trataba sobre un virus roba-contraseñas— fuera rechazada por poco ética. Así que tomó el virus de Valiant, lo modificó y lo soltó al mundo, según él, por accidente.

Este estudiante no se puede considerar un verdadero hacker; sus habilidades de programación no parecen haber sido muy buenas. Muchos expertos que analizaron el código concluyeron que estaba incompleto o mal escrito. Sin embargo, eso no impidió que I Love You causara estragos por todo el mundo. Fue capturado y detenido, y mientras en otros países muchos querían verlo tras las rejas, resultó que en Filipinas no existía una ley específica para juzgar su caso.

Recientemente, un joven holandés que utiliza el seudónimo “OnTheFly” bajó de la red un kit llamado Vbs Worm Generator, se puso a jugar y en cinco minutos armó un virus, para luego olvidarse de él. Al día siguiente se enteró por las noticias de que su virus, hoy conocido como el “virus Ana Kournikova”, estaba causando problemas por medio mundo. Asustado, se entregó a las autoridades de su pueblo, quienes, felices por la notoriedad obtenida, lo regañaron y luego hasta le ofrecieron empleo. A partir de ejemplos así se desató una ola de virus creados con estos kits, afortunadamente la mayoría muy mal hechos.

Onel de Guzman

El autor cracker

En realidad no creo encontrar a nadie que se llame a sí mismo cracker; sin embargo, este término fue creado por la comunidad hacker para referirse a quienes usan sus conocimientos con fines poco éticos. Según el diccionario hacker, el cracker es una “forma inferior de vida” y a veces se le llama protohacker. Esto se debe a que algunos hackers pasan por una etapa cracker, pero al madurar encuentran objetivos más interesantes.

De esa manera, muchos jóvenes programadores escriben virus como parte de su aprendizaje. Afortunadamente, la mayoría deja de hacerlo al crecer. Aun así, son responsables de algunos de los virus más complejos que existen, y también de los kits de creación de virus que permiten que casi cualquier novato cree su propio engendro, como ocurrió con el virus Kournikova, creado con un kit de un programador argentino que usaba el apodo de {k}.

Un problema de estos autores, igual que de los aprendices de brujo, es que tienden a exagerar el desdén que ciertos hackers sienten por los simples usuarios.

Mitología

Una de las leyendas que recorren el mundo de la red es esta: “Los escritores de virus son antimicrosoft”.

Como toda leyenda, tiene un granito de verdad. A muchos hackers no les gusta la filosofía de diseño de Windows y acusan a Microsoft de basar su seguridad en la llamada “seguridad a través de la oscuridad”, es decir, en negar acceso a la información sobre cómo funciona el sistema y ocultar sus fallas. Esto convierte a cualquiera que investigue o estudie a fondo un sistema en un peligro potencial. De ahí que muchas licencias de software sean especialmente restrictivas y prohíban analizar el funcionamiento interno de los programas mediante ingeniería inversa.

En contraste, la triste realidad es que Windows hace muy fácil escribir virus. Hace diez años, si le hubiéramos dicho a un programador que se podían crear virus complejos en BASIC, se habría reído, pues todos los virus se escribían en ensamblador y estaban al alcance de programadores expertos. Ahora, en cambio, gran parte de los virus están escritos en Visual Basic Script, un dialecto de BASIC pensado para unir aplicaciones dentro de Windows.

De hecho, la mayoría de los virus en circulación por estos años son virus de macros de Word. Y ahora, con las mejoras introducidas en Windows 98 y Windows 2000, es posible introducir código de VBScript dentro del correo electrónico o de páginas de Internet, lo que abre grandes posibilidades a los autores de virus: ahora sí se puede imaginar un virus que infecte con solo leer un correo o visitar una página.

Ni Onel de Guzman, ni OnTheFly, ni David L. Smith —el programador de Melissa— parecen haber sido programadores particularmente brillantes. Sin embargo, paralizaron buena parte de la red. Además, sus virus eran tan fáciles de modificar que pronto aparecieron miríadas de versiones. De I Love You llegaron a encontrarse más de 35 variantes, pues todo aprendiz de hacker quería su cachito de fama.

La Ciber Fauna

Tal vez hayas oído hablar de hackers, nerds y geeks, pero ¿qué tal phreakers, lamers, crackers, wizards y gurús? Aquí van algunas definiciones rápidas.

Hacker

1. Persona que disfruta explorando los detalles de los sistemas programables y cómo extender sus capacidades.

2. Alguien que programa con mucho entusiasmo.

3. Una persona que es buena para programar rápidamente.

4. Persona experta en un programa o sistema particular, por ejemplo, un hacker de UNIX.

5. (Acepción no recomendada) Merodeador malicioso que trata de descubrir información sensible jugando con el sistema; para eso el término correcto sería cracker.

Dentro de los hackers hay subespecies, según su ética: hacker de sombrero blanco, gris y negro.

El hacker de sombrero blanco es el administrador de sistemas o experto en seguridad, con ética elevada y conocimientos dirigidos a prevenir actividades ilícitas.

El hacker de sombrero negro, que algunos prefieren llamar cracker, disfruta penetrando sistemas de seguridad y creando software dañino.

En contraste, el hacker de sombrero gris no se preocupa tanto por la ética como por realizar su trabajo. Si necesita cierta información o herramienta y para ello debe penetrar un sistema, lo hace. Además, disfruta poniendo a prueba su ingenio contra las defensas, sin malicia directa y difundiendo luego su conocimiento, lo que a la larga puede mejorar la seguridad de los sistemas.

Según su capacidad técnica, se habla a veces del hacker estándar y del hacker “élite”.

Cracker

Persona que rompe la seguridad de un sistema. Término acuñado por la comunidad hacker para defenderse del mal uso periodístico de la palabra hacker, y que refleja la repulsión de los viejos hackers por el vandalismo y la destrucción. Se le considera una forma inferior de vida o protohacker. Algunos hackers pasan por esta etapa, pero usualmente se espera que dure poco y que maduren para convertirse en hackers de verdad.

Ciberpunks

El nombre fue tomado de la literatura ciberpunk. En la comunidad hacker se llegó a usar para referirse a ciertos magos de la criptografía y a quienes orbitaban esa estética tecnorrebelde.

Phreakers

Saben cómo usar los sistemas telefónicos en formas que la compañía nunca aprobaría. Nacieron cuando alguien descubrió que un silbatito de caja de cereal producía el tono exacto de control de los sistemas telefónicos —2600 Hz— y que, con una secuencia precisa, se podían hacer muchas cosas interesantes. De ahí nació, en buena medida, el concepto moderno de hack.

Script Kiddies

Estos son los recién llegados. También son considerados protohackers, pero sus conocimientos técnicos siguen siendo rudimentarios. Eso sí: usan el ratón como nadie y han aprendido a manipular herramientas escritas por otros, siendo responsables de muchos ataques sin sentido. Para deleite de la prensa, se llaman a sí mismos hackers y responden de forma muy agresiva cuando se les llama script kiddies.

Sneaker

Individuo, usualmente un hacker, que es contratado para tratar de irrumpir en un sistema y poner a prueba su seguridad.

Wizard

Persona que conoce a fondo cómo funciona una pieza compleja de equipo. Especialmente si puede reparar un sistema rápidamente en una emergencia, quizá con algo de “magia profunda”, es decir, usando instrucciones o técnicas incomprensibles para los simples mortales. Mientras que un hacker puede usar técnicas avanzadas, el wizard entiende cómo y por qué funcionan.

Nerd

Dícese de una persona sobresaliente en algún área de la tecnología y socialmente inepta. En su versión extrema, a algunos nerds se les aplica el término “muchos MIPS sin I/O”, porque son muy brillantes pero incapaces de comunicarse con otros seres humanos. No debe confundirse con el hacker, pues aunque cierta torpeza social puede ayudar a concentrarse en el trabajo, el conocimiento técnico no implica necesariamente ineptitud social.

Geek

Subespecie del nerd: el especialista —o fanático— en equipos de cómputo. El término conserva cierto sentido peyorativo y a veces se refiere a una versión caricaturesca o extrema del nerd, por lo que conviene no aplicárselo a alguien a menos que esa persona se asuma como tal.

Guru

Es el maestro al que recurre el hacker.

Comentario editorial (2026)

Leer este texto casi 30 años después es como abrir una cápsula del tiempo. No solo por la tecnología que describe, sino por la mentalidad que refleja: una mezcla de curiosidad técnica, optimismo y una paranoia apenas naciente sobre lo que vendría después.

El artículo conserva bien el ambiente de la época, pero también arrastra varias simplificaciones propias de aquellos años. La historia hacker estaba todavía muy mitificada, y buena parte del lenguaje circulaba entre anécdotas, manifiestos, prensa sensacionalista y folclor técnico. La separación tajante entre hacker y cracker, por ejemplo, expresa una distinción real dentro de ciertas comunidades, aunque fuera ignorada por el lenguaje periodístico.

También hay afirmaciones que hoy requieren matices. La imagen de Bulgaria como gran “fábrica de virus” tuvo una base histórica, pero respondía a un fenómeno más complejo y global. Del mismo modo, varios casos aquí mencionados se contaban en aquel momento con información todavía incompleta o envuelta en exageración mediática.

Aun así, el artículo acierta en algo importante: ya desde mediados de los 90 se percibía el cambio de clima. La red, que alguna vez pareció una extensión de la cultura universitaria y del intercambio abierto, comenzaba a llenarse de comercio, vigilancia, paranoia moral y pánico mediático.

Ese es, quizá, el mayor valor de este texto hoy. No solo habla de hackers y virus. Habla de un momento histórico en que Internet dejó de sentirse como un experimento amistoso entre entusiastas y empezó a convertirse en el espacio conflictivo, comercial y vigilado que conocemos ahora.

Nota: las imágenes originales y varias referencias visuales se han conservado como parte del valor histórico del artículo.